Ministère Missions et organisation du ministère de l’Agriculture, de l’Agroalimentaire et de la Forêt. Décret n° 2012-779 du 24 mai 2012 relatif aux attributions du ministre de l’agriculture et de l’agroalimentaire Le Président de la République, Sur le rapport du Premier ministre, Vu le décret n° 59-178 du 22 janvier 1959 relatif aux attributions des ministres ; Vu le décret n° 2008-636 du 30 juin 2008 modifié fixant l’organisation de l’administration centrale du ministère chargé de l’agriculture, de l’alimentation et de la pêche ; Vu le décret du 15 mai 2012 portant nomination du Premier ministre ; Vu le décret du 16 mai 2012 relatif à la composition du Gouvernement ; Le Conseil d’Etat (section des travaux publics) entendu ; Le conseil des ministres entendu, Décrète : Article 1 Le ministre de l’agriculture et de l’agroalimentaire prépare et met en œuvre la politique du Gouvernement dans le domaine de l’agriculture, de la forêt et du bois. Article 2 Article 3 Article 4 Fait le 24 mai 2012. Voir aussi

RGPD / GDPR : Règlement sur la protection des données | HAAS Avocats La mise en conformité implique de cartographier les traitements de données menés au sein d’un organisme. C’est l’occasion de déterminer notamment : Si le traitement est réellement nécessaireSi les flux de donnés mis en place sont pertinentsSi les solutions logicielles sont à jour et présentent des garanties suffisantesSi les contrats conclus avec les sous-traitants sont suffisamment précis quant à la protection des donnéesSi des données ne devraient pas être supprimées Le respect du principe d’accountability et de privacy by design nécessite une prise en compte continue de la vie privée au cours de l’activité de l’entreprise. La mise en conformité est donc l’occasion de revoir ou créer des processus de coopération entre les services opérationnels, le service informatique et le service juridique, le cas échéant avec le pilotage du délégué à la protection des données.

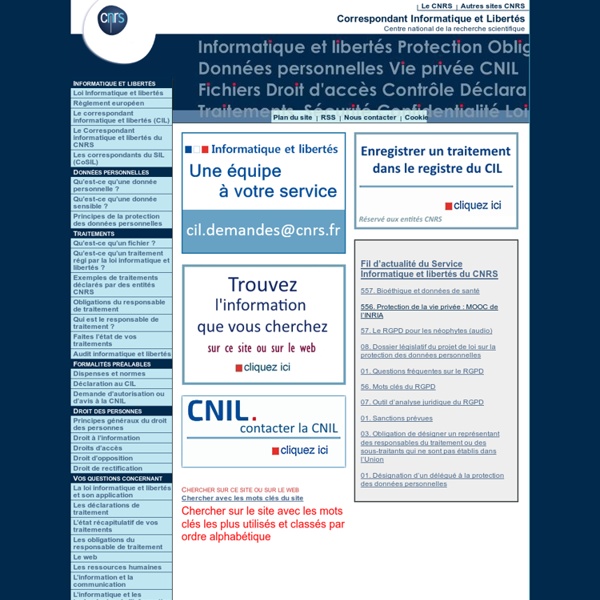

Sécurité informatique : Toute l'actualité sur Le Monde.fr. Données personnelles — Le droit des nouvelles technologies déchiffré Un point rapide Les données à caractère personnel sont soumises à un régime juridique rarement bien connu, qui change à compter de mai 2018. En effet, le 25 mai 2018, le Règlement européen du 27 avril 2016 remplace l’ancienne directive du 14 octobre 1995 sur la protection des données personnelles. La loi française du 6 janvier 1978 dite « Informatique et libertés » est modifiée en conséquence. On trouvera ici l’essentiel de ce qu’un chercheur ou un documentaliste doit savoir sur les données personnelles qu’il est amené à traiter. Qu’est-ce qu’une donnée à caractère personnel ? Les données à caractère personnel sont toutes les informations relatives à une personne physique identifiée, ou qui peut être identifiée en croisant des données la concernant. Que doit-on faire lorsqu’on traite des données à caractère personnel ? Une personne est soumise aux règles protégeant les données personnelles dès lors qu’elle effectue un « traitement de données personnelles ». a) Obligation d’informer en cas de collecte :

Ressources NetPublic L’informatique a une Histoire tout comme l’Internet dont on peine aujourd’hui à trouver des sites de référence faisant un travail d’information et de vulgarisation… pour mieux comprendre ce qui forge le numérique aujourd’hui. Le portail Histoire CIGREF est l’un des rares portails en France qui traite de l’Histoire de l’informatique et de l’Internet. Créé et mis à jour par le CIGREF (Club informatique des grandes entreprises françaises), ce site a la particularité de rendre disponible en ligne les archives de l’association et de balayer un vaste champ d’informations sur cette thématique en ayant soin de les expliciter pour un public néophyte que ce soit en images, en textes et en témoignages. (suite…)

Protection des données à caractère personnel - Justice Que vous ouvriez un compte en banque, que vous vous inscriviez sur un réseau social ou que vous réserviez un vol en ligne, vous communiquez des informations personnelles vitales telles que votre nom, votre adresse et votre numéro de carte de crédit. Où vont ces données? Peuvent-elles se retrouver en la possession de personnes mal intentionnées? Quels sont vos droits par rapport à vos informations personnelles? Conformément au droit communautaire, la collecte de données à caractère personnel n'est légale que dans des conditions strictes, et uniquement dans un but légitime. Chaque jour, dans l'Union européenne, des entreprises, des pouvoirs publics et des personnes physiques transmettent de nombreuses données à caractère personnel par-delà les frontières. Des règles communes pour l'UE ont dès lors été mises en place afin de garantir que vos données personnelles puissent bénéficier d'un niveau élevé de protection dans tous les pays de l'UE.

Agence nationale de la sécurité des systèmes d'information La mise en place du RGPD est complexe. Afin d'en faciliter... Prévention contre le phishing / Cybercrime / Dossiers / Actualités - Police nationale - Ministère de l'Intérieur Comment s'en prémunir ? Pour se prémunir du phishing, adoptez les bons réflexes en détectant immédiatement la tentative d'escroquerie : Les organismes bancaires ne vous demanderont JAMAIS vos coordonnées bancaires par internet. Cette liste n'est pas du tout exhaustive. Comment reconnaître une tentative de phishing ? Pour tromper les utilisateurs, les messages reçus peuvent avoir différentes formes et émaner de sources très diverses : notifications de réseaux sociaux relevés de comptes bancaires alertes virus messages de banques du Trésor Public fournisseur d'accès Internet, téléphonie sites de ventes aux enchères ou payement en ligne Le phishing s'adapte chaque année à l'actualité (faux site imitant celui des impôts, de la CAF...), à l'apparition de nouveaux services mis à la disposition des internautes et des abonnés téléphoniques. Même logos, même slogans, tout y est ! Les techniques de phishing se sont nettement améliorées. Les bons réflexes Que faire si j'ai déjà cliqué ?

Dans cette dernière section, vous trouverez une veille...

un éventail d informations sur loi internet.facile et aéré by karrouche_groupe_l3sde Jul 12