Contrôle parental [Etude] La moitié des Français redoute le vol des données numériques Le groupe SPB, spécialiste des assurances de niche, vient de publier une étude sur les comportements numériques des Français. Cette enquête s’est attachée à décrypter les gestions de données numériques personnelles en terme de sauvegarde et de protection. Il en résulte un fort attachement des Français à leurs données, avec une bonne prise de conscience des risques liés. Toutefois, ce sentiment unanime d’inquiétude se traduit peu dans la pratique. Dans les détails : Malgré cette prise de conscience des risques encourus, le recours à la sauvegarde varie largement en fonction des catégories de données numériques. L’étude a été réalisée en septembre 2011 par le cabinet ABC Marketing auprès d’un panel online de 1 511 personnes de 18 à 69 ans résidant en France métropolitaine, représentatif de la population française (méthode des quotas).

Vider la mémoire cache Votre mot de passe est la version électronique de votre signature. Ne le divulguez à personne, ne le mettez pas en mémoire dans votre ordinateur et ne l'écrivez nulle part. En ayant accès à votre mot de passe, un individu pourrait avoir accès à vos données confidentielles et effectuer des transactions financières frauduleuses en votre nom. C'est ce qu'on appelle le vol d'identité. Mot de passe AccèsD Votre mot de passe pour AccèsD Internet doit être constitué de 6 à 12 caractères Les 3 premiers caractères doivent êtres des chiffres et la suite du mot de passe doit contenir au moins une lettre. La méthode suivante vous permet de créer un mot de passe à la fois difficile à pirater et facile à retenir : Choisissez une expression ou un titre de chanson. Mot de passe AccèsD Affaires Votre mot de passe pour AccèsD Affaires doit également être constitué de 6 à 12 caractères. Afin de rendre votre mot de passe encore plus sécuritaire, il est recommandé d'alterner majuscule et minuscule. Évitez :

Perdre ou divulguer des données personnelles est-il répréhensible ? | SedLex En tant que consommateurs, nous passons notre temps à « confier » à des professionnels nos données personnelles : nom, prénom, émail, numéro de carte de crédit… Mais que se passe-t-il s’ils perdent ces données ? Pouvons-nous nous retourner contre eux ? Chapitre 1. L’article 34 de la loi du 6 janvier 1978 relative à l’informatique, aux fichiers et aux libertés1 dispose : Le responsable du traitement est tenu de prendre toutes précautions utiles, au regard de la nature des données et des risques présentés par le traitement, pour préserver la sécurité des données et, notamment, empêcher qu’elles soient déformées, endommagées, ou que des tiers non autorisés y aient accès. Donc le professionnel a une obligation de moyens concernant la sécurité des données personnelles. Chapitre 2. La première difficulté pour le consommateur, qui est victime d’une divulgation d’informations le concernant, est de prouver que le professionnel est bien à l’origine de la perte. Section 2.1. Section 2.2. Section 2.3.

La sécurité sur Internet De plus en plus de familles canadiennes ont accès à Internet. Utilisé avec prudence, le cyberespace est un outil de communication et d'information fantastique. Mais il faut savoir que la navigation dans le cyberespace comporte aussi des risques. Il est aussi important de comprendre que, de nos jours, pratiquement tous les crimes dit « traditionnels » peuvent être commis à l’aide de la technologie. De plus, Internet est un réseau mondial sans frontières qui n'est pas encore réglementé comme le sont la radio ou la télévision. Bref, la juridiction sur Internet est complexe. Protégez-vous! Voici les trois précautions minimales que vous devriez suivre afin de naviguer de de façon plus sécuritaire : Faites une mise à jour régulière de votre système informatique (logiciels, système d'exploitation, etc.). De plus : Choisissez des mots de passe sûrs. Pirates informatiques et antiprogrammes Pirates informatiques Exploitation de bogues préexistants dans un logiciel du système visé pour y accéder.

Internet et la protection des données personnelles PIRATAGE – Les mots de passe les plus populaires Le logo de Yahoo!. REUTERS/Fred Prouser Quelques jours après le gigantesque piratage de Yahoo! qui a mené à la mise en ligne de 450 000 données d'utilisateur, Adam Caudill, un développeur qui avait été parmi les premiers à mentionner l'attaque, a analysé les données publiées. Le résultat n'est guère surprenant puisque à quelques mots près, il colle avec une précédente liste déjà établie par la société américaine Splashdata, il y a un an. - password - welcome - ninja - abc123 - sunshine - princess - qwerty Signaler ce contenu comme inapproprié Cette entrée a été publiée dans Actualité.

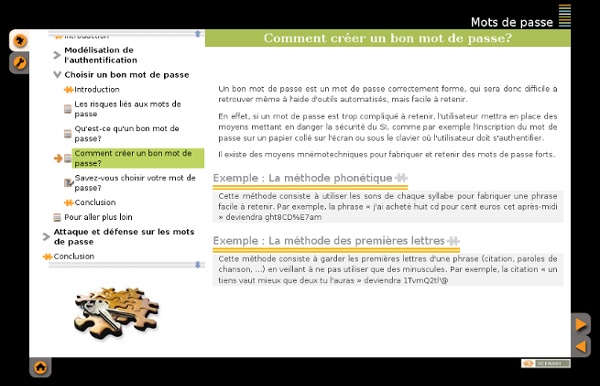

Nous pouvons à travers ce site découvrir l'importance du mot de passe. Il ne faut pas oublier que le mot de passe est aussi important que la carte de débit. Il nous protège de beaucoup d'escros. Dans cette article nous découvrir plusieurs conseils pour mieux créer notre mot de passe. by samuelnadeau2 Oct 3

Très intéressant! Je n'aurais jamais pensé que le choix d'un mot de passe était si important. C'est très bien expliqué et il y a plusieurs conseils qui nous aide à mieux choisir son mot de passe. Je crois que ce serait très intéressant à montrer à des enfants lorsqu'ils débutent en informatique ! by roxg23 Sep 27

Fort intéressant, ce site permet de démystifier l'univers des mots de passe sur le web. Il donne de très bons conseils pour se construire un bon mot de passe et éviter de se faire prendre nos informations personnelles. Ce site serait une bonne entrée en matière pour discuter de la sécurité web en classe. by roxannecantin Sep 25

Ce site internet est vraiment très intéressant, que ce soit pour les enfants, comme pour les adultes. Ce dernier nous permet de savoir comment créer un bon mot de passe, tout en étant sécuritaire. En effet, l'auteur indique des trucs et même des exemples de mots de passe possibles, que ce soit selon une méthode phonétique ou encore une méthode des premières lettres. Vraiment bien à partager avec ses élèves pour leur propre sécurité web. by emiliedicknerduplin Dec 5