NSA Said to Exploit Heartbleed Bug for Intelligence for Years The U.S. National Security Agency knew for at least two years about a flaw in the way that many websites send sensitive information, now dubbed the Heartbleed bug, and regularly used it to gather critical intelligence, two people familiar with the matter said. The NSA’s decision to keep the bug secret in pursuit of national security interests threatens to renew the rancorous debate over the role of the government’s top computer experts. Heartbleed appears to be one of the biggest glitches in the Internet’s history, a flaw in the basic security of as many as two-thirds of the world’s websites. Related: Putting the Heartbleed bug in its arsenal, the NSA was able to obtain passwords and other basic data that are the building blocks of the sophisticated hacking operations at the core of its mission, but at a cost. Controversial Practice Vanee Vines, an NSA spokeswoman, declined to comment on the agency’s knowledge or use of the bug. Free Code Serious Flaws Flawed Protocol Ordinary Data

SANS Information, Network, Computer Security Training, Research, Resources melani.admin.ch Recommandations pour les fournisseurs de services Nous vous référons aux publications correspondantes, en particulier: Sont concernés les utilisateurs des bibliothèques OpenSSL 1.0.1 et 1.0.2beta. Tous les services qui utilisent ces versions sont vulnérables (pas seulement les serveurs web). Les versions antérieures ne semblent pas être affectées. Recommandation de MELANI MELANI recommande urgemment de procéder à la mise à jour correspondante dans les prochaines 24 - 48 heures et de remplacer les certificats et les données d'accès des services sensibles. Une solution possible est de rediriger une grande partie du trafic de réseau vers les systèmes d'accès centraux (access systems), qui ont déjà été mis à jour. Lors de l'installation de nouvelles mises à jour, il faut prendre soin de n'utiliser que des algorithmes sûrs. Recommandations pour les utilisateurs finaux En outre, Conséquences possibles

Heartbleed Bug Les protocoles LDAP, DNS et Kerberos Après s’être intéressé à la vue d’ensemble d’une infrastructure Active Directory, avec les notions de domaine, d’arbres et de forêts, on va creuser un peu plus dans le fonctionnement de l’Active Directory en s’intéressant à trois protocoles indispensables à son fonctionnement. Ces trois protocoles sont le LDAP, le DNS et le Kerberos. Pour chacun d’entre eux, nous verrons à quoi ils servent et pourquoi sont-ils si vitaux au bon fonctionnement de l’Active Directory. I. Le protocole LDAP A. Le protocole LDAP (Lightweight Directory Access Protocol) est un protocole qui permet de gérer des annuaires, notamment grâce à des requêtes d’interrogations et de modification de la base d’informations. Les communications LDAP s’effectuent sur le port 389, en TCP, du contrôleur de domaine cible. Il existe une déclinaison du protocole LDAP appelée LDAPS (LDAP over SSL) est qui apporte une couche de sécurité supplémentaire avec du chiffrement. B. C. it-connect.local, informatique, system, Florian II. III. A.

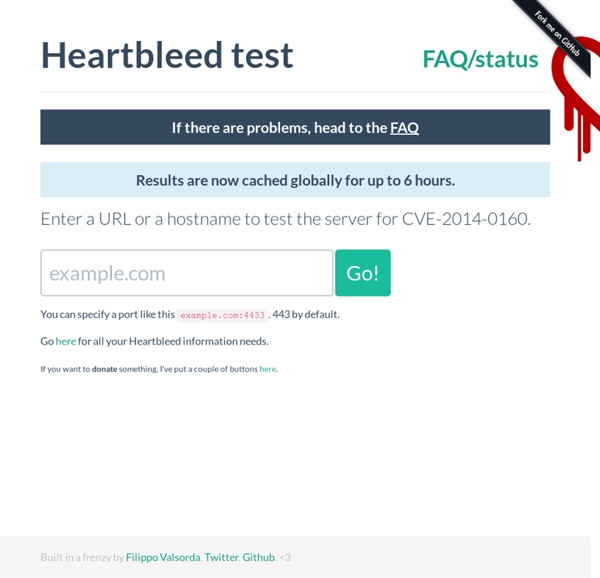

The Heartbleed Hit List An encryption flaw called the Heartbleed bug is already being dubbed one of the biggest security threats the Internet has ever seen. The bug has affected many popular websites and services — ones you might use every day, like Gmail and Facebook — and could have quietly exposed your sensitive account information (such as passwords and credit card numbers) over the past two years. But it hasn't always been clear which sites have been affected. Mashable reached out to some of the most popular social, email, banking and commerce sites on the web. We've rounded up their responses below. Some Internet companies that were vulnerable to the bug have already updated their servers with a security patch to fix the issue. Although changing your password regularly is always good practice, if a site or service hasn't yet patched the problem, your information will still be vulnerable. We'll keep updating the list as new information comes in. Social Networks Other Companies Email Stores and Commerce Other

The Heartbleed Hit List: The Passwords You Need to Change Right Now An encryption flaw called the Heartbleed bug is already being dubbed one of the biggest security threats the Internet has ever seen. The bug has affected many popular websites and services — ones you might use every day, like Gmail and Facebook — and could have quietly exposed your sensitive account information (such as passwords and credit card numbers) over the past two years. But it hasn't always been clear which sites have been affected. Mashable reached out to some of the most popular social, email, banking and commerce sites on the web. We've rounded up their responses below. Some Internet companies that were vulnerable to the bug have already updated their servers with a security patch to fix the issue. Although changing your password regularly is always good practice, if a site or service hasn't yet patched the problem, your information will still be vulnerable. We'll keep updating the list as new information comes in. Social Networks Other Companies Email Stores and Commerce Other

Xampp Apache is not starting SSL configuration Just Delete Me Can't find what you're looking for? Help make justdelete.me better. easy No Info Available Login to your account, go to parameters, click Delete my account. Confirm by clicking I want to delete my account. show info... hard You have to call them in order to delete your account. Log in to your account and click the top-left link to 'Member Preferences'. Despite what it says in their FAQ there is actually no automatic way to delete your account. Follow the link to edit your profile and click cancel account at bottom. Just head to the account page and click the red button 'Delete your account' at the bottom left of the page. To close your account, contact Amazon by email (via this contact form) and request that your account be closed. You must login before visiting the link. impossible We do not 'delete' or 'terminate' accounts on ACC. Remove all applications and services from your account, then request deletion by emailing customer services. Request deletion from customer services. medium Log in.

HeartBleed : une chance qu'OpenSSL soit un logiciel libre ! SSL/TLS, la base des communications chiffrées, pas si chiffrées que ça en fait Lorsque vous naviguez sur Internet, vous utilisez parfois sans le savoir des liaisons sécurisées. Ce sont en fait des liaisons chiffrées. C'est le cas lorsque vous vous connectez à votre webmail favori ou au site de votre banque. La majorité des serveurs sécurisés utilisent le protocole dit HTTPS. Le spectre de la NSA Il y a un point extrêmement gênant si on recroise avec l'affaire NSA/Prism. Le rôle du logiciel libre dans la gestion de HeartBleed Quelles leçons tirer de tout cela ? Les 4 libertés, l'accès direct à un correctif N'ayant pas accès au code-source, une personne qui aurait constaté un comportement anormal (ici, l'accès à une zone mémoire théoriquement inaccessible) n'aurait pas pu comprendre l'origine même du problème (ici une non-vérification d'une borne dans un tableau). Le logiciel libre, distribué mais organisé « Communauté », j'écris ton nom

Apache Requires SSL / Passphrase I added this to ssl.conf: SSLPassPhraseDialog exec:/usr/bin/ssl_passphrase.sh Then I created the following file: Code: -rw-r--r-- 1 root root 26 2008-09-22 12:55 /usr/bin/ssl_passphrase.sh mail:/var/log/apache2# cat /usr/bin/ssl_passphrase.sh #! I can run the file I just created: mail:/var/log/apache2# sh /usr/bin/ssl_passphrase.sh PASSwOrD123 Then I attempted to "restart" Apache: mail:/var/log/clamav# /etc/init.d/apache2 restart Forcing reload of web server (apache2)... Received the following in my logs:

Ethack 3 règles Cette récente information1 nous fait penser qu'il serait nécessaire de rappeler quelques petites règles fondamentales, à appliquer dès qu'on commence à utiliser des services en ligne.Des règles certes très simples, mais qui semblent trop souvent oubliées au fond d'un tiroir poussiéreux. Ton mot de passe, unique par service tu choisirasUn mot de passe, par les temps qui courent, est une donnée volatile, stockée hors de votre contrôle. De manière à éviter qu'un petit malin ne puisse prendre possession de votre vie numérique dans son entier en ayant deviné un seul et unique mot de passe, il convient d'en générer un par service.Pour cela, plusieurs manières de faire existent :- utilisation d'un "keyring", une application conservant vos mots de passe, du genre de keepassx- "dérivation" d'un mot de passe maître en fonction du service, de la date de création du compte etc La première manière est, sans doute, la plus simple.