CentOS : Configurer le bonding réseau. I.

Présentation Dans ce tutoriel, je vous propose de mettre en œuvre un agrégat réseau permettant de secourir la connexion d’un serveur en effectuant une bascule automatique d’une interface à une autre, en cas de panne.

Commandes. Samba. Kali. NTP. Transfert de fichier via SSH. Dans ce chapitre, nous allons étudier différentes méthodes pour transférer des fichiers d'une machine à une autre via le protocole SSH.

Il existe en effet plusieurs manières de faire pour échanger des fichiers en utilisant SSH : Le plus souvent, SCP est SFTP sont utilisés, SSHFS correspond à des besoins plus précis et spécifiques. Configuration bonding avec deux cartes réseaux ou plus... - System-Linux. La technique de bonding appelée Channel bonding ou Port trucking consiste à regrouper des liens réseaux/interfaces/cartes réseaux afin de mettre en place du load balancing et/ou améliorer la tolérance de pannes.

Pour mettre cette technique en place vous aurez besoin du module kernel : bonding Il existe 7 mode différents de bonding en gros 7 options pour ce module les voici : Il est biensur possible d'utiliser plus de 2 interfaces réseaux. Dans l'exemple que je vous propose nous disposons d'un serveur avec une carte eth0 et une carte eth1 non utilisée, n'oubliez pas de brancher eth1 physiquement et sur un switch diffèrent de celui de eth0 si possible. Le mode 0 ou équilibrage de charge : Les paquets réseaux passe sur une carte réseau qui est active, puis sur une autre, séquentiellement. Gestion des archives sous Debian - wiki.debian-fr.xyz. Gestion des archives sous GNU/Linux Voici un récapitulatif des commandes les plus utilisées pour gérer les formats d'archive le plus souvent rencontrées sous GNU/Linux (ne seront pas traités ici les archiveurs graphiques).

A titre d'information, quelques archiveurs graphiques : File-roller - Ark - Xarchiver - peazip - Q7Z Utilitaires de compression. Liste des commandes utiles en ESXi - VMnerds blog. Pour faire suite à l’article sur ESXCLI, voici un article regroupant un ensemble de commandes (pas seulement « esxcli ») qui peuvent être grandement utiles en cas d’urgence (typiquement quand on a plus l’accès par l’interface graphique) ou alors pour scripter une configuration (exemple: kickstart).

Note: L’ensemble de ces commandes sont pour ESXi 5.0, elles varient pour d’autres versions. Opérations sur les machines virtuelles Avoir la liste des VMs enregistrer sur l’hôte (on obtient ainsi le VMid): Mémo : Activer les logs de Cron - P3ter.fr. Cron est un ordonnanceur bien connu et présent sur toutes les distributions GNU/Linux.

Je me suis mis à y toucher sur le serveur qui héberge ce site pour automatiser certains traitements. Mais pour vérifier que Cron ne rencontre pas d'erreur avec l'ordonnancement et pour s'assure que les tâches sont bien lancées, il n'y a pas, par défaut, de log dédié à Cron. Les outils de l'administrateur réseau. La commande ifconfig permet la configuration locale ou à distance des interfaces réseau de tous types d'équipements (unité centrale, routeur).

Sans paramètres, la commande ifconfig permet d'afficher les paramètres réseau des interfaces. La ligne de commande est : ifconfig interface adresse [parametres]. Exemple : ifconfig eth0 192.168.1.2 (affecte l'adresse 192.168.1.2 à la première interface physique). Voici les principaux arguments utilisés : interface logique ou physique, il est obligatoire, Chapitre 37. Configuration réseau. Avant de pouvoir utiliser ou fournir des services sur un réseau, un système Debian GNU/Linux doit déjà être connecté à ce réseau.

Sur un ordinateur de bureau, cette configuration est souvent automatique, mais il est bon de la maîtriser si l'on souhaite jouer un rôle de serveur. Les réseaux informatiques utilisent un modèle composé de plusieurs couches de protocoles. Nous nous intéressons ici à la troisième couche, dite couche réseau, qui utilise le protocole IP (Internet protocol), dans sa version 4 ou 6 : c'est cette couche qui définit la topologie des réseaux, et dont la configuration est par conséquent très importante.

Outils tcp/ip sous Linux. Les outils de base Avertissement : le présent dossier est une adaption du document de Philippe Chadefaux, que l'on peut trouver dans le cours Linux de l'Académie de Créteil ( Les outils suivants sont indispensables à connaître lorsque l'on utilise un système sous Linux et en particulier dans l'administration réseau sous Linux.

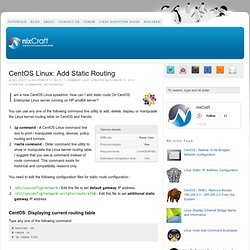

Ping Cette commande permet de vérifier si une machine distante répond en lui envoyant des paquets ICMP ECHO_REQUEST. CentOS Linux: Add Static Routing. I am a new CentOS Linux sysadmin.

How can I add static route On CentOS Enterprise Linux server running on HP amd64 server? You can use any one of the following command line utility to add, delete, display, or manipulate the Linux kernel routing table on CentOS and friends: Sauvegarde et restauration avec Rdiff-Backup I. Présentation Rdiff-backup est un script écrit en Python qui permet de faire des sauvegardes d’un répertoire source vers un répertoire de destination. Il permet la sauvegarde incrémentielle c’est à dire qu’à chaque nouvelle sauvegarde, les fichiers créés ou modifiés sont sauvegardés, peu importe si la sauvegarde précédente fût une sauvegarde complète, différentielle ou incrémentielle.

Les droits d'acces sous Linux. Comme tout bon système d'exploitation multi-utilisateurs, Linux comporte des dispositifs efficaces pour le contrôle de l'accès aux fichiers. Si vous avez l'habitude du système de fichiers FAT16/FAT32 de DOS/Windows, cela constituera un changement important pour vous. Lorsque l'on consulte un répertoire Linux en demandant l'affichage de tous les détails (commande ls -la), on constate quechaque fichier est accompagné d'un ensemble d'attributs : l'identifiant du propriétaire du fichier (en général, l'utilisateur qui a créé ce fichier). l'identifiant d'un groupe d'utilisateurs qui peut posséder des droits sur ce fichier (groupe propriétaire).

Trois groupes de 3 bits définissant les droits d'accès de chacun : S'il sont activés, le bit r indique un droit de lecture, le bit w un droit d'écriture et le bit x un droit d'exécution. En réalité, ces attributs sont de véritables bits, évidemment regroupés dans des octets par la machine. La commande chown permet de changer le propriétaire. Le répertoire /etc. Modes opératoires Réseau & Systèmes. Ces modes opératoires sont des aides-mémoire pour installer rapidement les systèmes Linux et Windows. Pour les systèmes Linux, je m'appuie sur différentes distributions : CentOS, Debian, Unbuntu LTS. Le choix de la distribution pour l'installation d'une application sur un système Linux dépend de la documentation et des scripts fournis par le concepteur.

Exemple : le serveur de messagerie "QMailToaster" est développé pour des distributions "RedHat / Fedora / CentOS". Le mode opératoire est donc rédigé pour l'une de ces distributions. Les produits de Microsoft sont incontournables dans une entreprise ; Les tutos proposés ici tiennent compte de mes propres besoins ! Les tests ont été réalisés sur des machines virtuelles (KVM, OpenVZ ou ESXi) ou sur des serveurs physiques (HP, Dell). [LINUXTIPS - Mes trucs et astuces sous LINUX] Routes statiques avec Redhat ou CEntOS. Article au format PDF Méthode Générale. Ajouter une route de manière permanente. Il y a quelques semaines, un des abonnés de la mailing-list Ubuntu-fr demandait comment ajouter un routage de manière permanente.

Voici ma solution. Mon PC possède l’adresse 172.17.10.247 et l’accès à Internet se fait via un gateway ayant comme adresse IP 172.17.10.3. Un deuxième réseau est raccordé au premier et une passerelle permet d’y avoir accès depuis le premier réseau. L’adresse de la passerelle est 172.17.10.141. La commande suivante permet de créer une route: Exécuter le script bash. Nous avons écrit un petit script sans prétention de deux-trois lignes.

Notre mission maintenant est de parvenir à l'exécuter. Commencez par enregistrer votre fichier et fermez votre éditeur. Sous Vim, il suffit de taper :wq ou encore :x. Vous retrouvez alors l'invite de commandes. Donner les droits d'exécution au script Si vous faites un ls -l pour voir votre fichier qui vient d'être créé, vous obtenez ceci : Les ChMod. Sécuriser son serveur Linux. Installer Linux dans Windows avec coLinux. Grep : filtrer des données. Www.lmd.jussieu.fr/~flott/polytechnique/mec583_08/linux_vi_f77.pdf. L'admin sous GNU / Linux - Blog Libre. Kit de survie Linux. Vous trouverez ci-dessous un mémento des commandes Linux usuelles (ou pas) qu'on a tous en tête, plus ou moins, mais dont on oublie souvent un bout de syntaxe, quand ce n'est pas la syntaxe entière, et, pour certaines même, dont on avait totalement oublié l'existence, quand ne l'ignorait pas, tout simplement...

Merci à tou(te)s de compléter cette liste ainsi que celle des catégories. Notes à l'attention des futurs contributeurs : Ceci n'est pas un tutoriel mais juste un aide mémoire, à ce titre ne mettez qu'un descriptif le plus succinct possible suivi par la commande. Essayer pour les commandes systèmes nécessitant les droits du superutilisateur "root" de faire précéder ces commandes par le caractère dièse (#) représentatif du "root" et par le caractère dollar ($) pour les commandes ne nécessitant aucun droit particulier et pouvant être exécutées par un simple utilisateur. Notes à l'attention des lecteurs : Manuel et aide Les pages de man Aide en ligne. Change or Reset Windows Password from a Ubuntu Live CD.

If you can’t log in even after trying your twelve passwords, or you’ve inherited a computer complete with password-protected profiles, worry not – you don’t have to do a fresh install of Windows. We’ll show you how to change or reset your Windows password from a Ubuntu Live CD. This method works for all of the NT-based version of Windows – anything from Windows 2000 and later, basically. And yes, that includes Windows 7.

Note: If you have files on your hard disk encrypted using built-in Windows encryption, they may not be available after changing the Windows password using this method. Exercise caution if you have important encrypted files.