Creativeo, Sécurité informatique. Certaines personnes croient sécuriser leurs réseaux en cachant la visibilité du SSID (le nom pour identifier le réseau Wi-Fi ) nous allons voir que c’est une protection bien trop facile à contourner.

Comme nous l’avons vu dans les articles précédents, l’access point envoie à intervalles réguliers son SSID en broadcast pour informer sa présence, ce qui permet au réseau d’apparaître dans la liste des réseaux disponible : Mais sachez qu’il y a possibilité de le cacher simplement en désactivant le broadcast du SSID ( qui se trouve dans les fameuses beacon frames Ce cours fait suite à la vidéo de Vivek: Si vous souhaitez effectuer le labs, sur l’interface de votre routeur désactivez donc le broadcast du SSID. Une fois cela fait en lançant airodump-ng sur notre interface mon0 on remarque bien que le ESSID n’est pas reconnu : Si nous regardons les beacon frames envoyées par ce réseau caché à l’aide de Wireshark on remarque aussi l’absence du SSID dans ces paquets : Rating: 5.8/10 (5 votes cast)

Back¦Track-fr sécurité réseau & intrusion. Essential Wireless Hacking Tools. By Daniel V.

Hoffman, CISSP, CWNA, CEH Anyone interested in gaining a deeper knowledge of wireless security and exploiting vulnerabilities will need a good set of base tools with which to work. Fortunately, there are an abundance of free tools available on the Internet. This list is not meant to be comprehensive in nature but rather to provide some general guidance on recommended tools to build your toolkit. Please put these essential wireless hacking tools to safe, legal and ethical use. Finding Wireless Networks Locating a wireless network is the first step in trying to exploit it.

Network Stumbler a.k.a NetStumbler – This Windows based tool easily finds wireless signals being broadcast within range – A must have. Liste de logiciels pour hacker du Wi-Fi. New 2012. Faille Bbox WPA (Bouygues Telecom): générateur Bbkeys (exclu: 0day) (Page 1) / Recherche de nouvelle faille pour le Crack WPA. La sécurité des modem / routeurs Wifi Bbox de chez Bouygues Telecom est mise à mal à compter d'aujourd'hui...

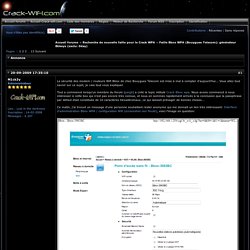

Vous allez tout savoir sur ce sujet, je vais tout vous expliquer. Tout a commencé lorsqu'un membre du forum (palgb) a créé le topic intitulé Crack Bbox wpa. Nous avons commencé à nous intéresser à cette box qui n'est pas encore très connue, et nous en sommes rapidement arrivés à la conclusion que la passphrase par défaut était constituée de 10 caractères héxadécimaux, ce qui laissait présager de bonnes choses... Ce matin, j'ai trouvé un message d'une personne souhaitant rester anonyme qui me donnait un lien très intéressant: Interface d'administration Bbox WPA / configuration Wifi (screenshot non flouté), voici l'image en question: Image taille réelle ici. Cette capture d'écran confirme nos suppositions, la passphrase d'origine des Bbox WPA est bel et bien constituée de 10 caractères héxadécimaux.

Kevin Devine a écrit : Illustrations: -BBkeys (Linux) PIRATER LE WIFI D’UNE BBOX EN 30 SECONDES. Lorsque l’on reçoit une Bbox de Bouygues Telecom, une petite étiquette est fournie avec le modem afin de faciliter la configuration Wifi.

Cette étiquette indique principalement deux choses : le SSID sous la forme Bbox-XXXXXX qui est le nom de votre réseau Wifi ainsi qu’une clé WEP ou WPA PSK qui est le mot de passe de votre réseau permettant à vos périphériques Wifi de se connecter. Ci-dessus, l’étiquette fournie avec ma Bbox, on peut y voir le SSID et la clé par défaut. Jusqu’ici tout va bien. La configuration initiale de la Bbox proposant du WPA (et WPA 2 dans les options, je ne sais plus si c’est activé par défaut par contre… ), le niveau de sécurité peut paraître relativement correct.

Seulement voilà, gros problème. Et comme personne ne modifie le mot de passe par défaut (c’est tellement pratique, on a même prévu une petite étiquette imprimée pour ne pas oublier ses identifiants), la majorité des utilisateurs de Bbox sont donc vulnérables. Télécharger bbkeys.